Hoy en día, el fraude digital se ha convertido en una de las amenazas más silenciosas y efectivas para las empresas. En muchos casos, resulta más sencillo perder dinero a través de un correo electrónico fraudulento que mediante un acceso físico a la propia oficina. El problema no reside únicamente en la sofisticación de los atacantes, sino en la falta de controles y cultura de seguridad en muchas organizaciones.

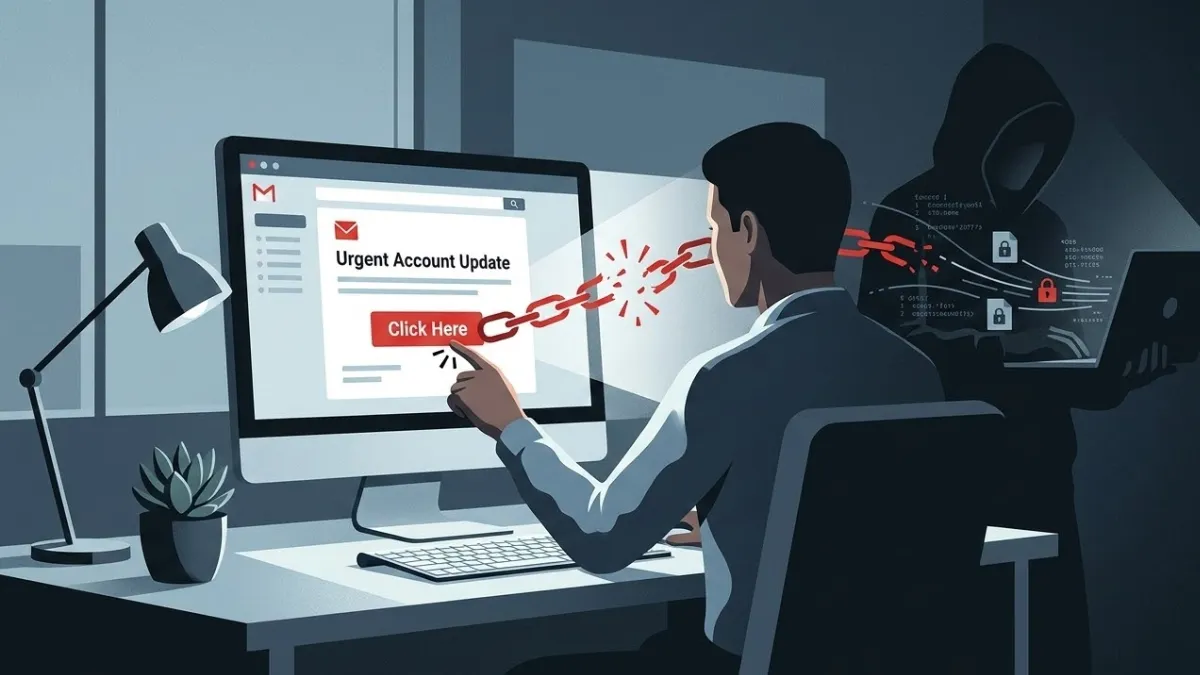

Cuando hablamos de un entorno empresarial, el correo electrónico sigue siendo un canal de confianza. Cuando un mensaje parece provenir de un cliente, un proveedor o una entidad bancaria, suele asumirse como legítimo sin un análisis previo. Este exceso de confianza es precisamente el punto de entrada que aprovechan los ciberdelincuentes. El fraude digital no necesita vulnerar sistemas complejos; se apoya en errores humanos y decisiones precipitadas.

Las pequeñas y medianas empresas se encuentran en una posición especialmente vulnerable. Gestionan operaciones económicas, mantienen relaciones constantes con terceros y, en muchos casos, operan con protocolos de verificación limitados. Esta combinación las convierte en un objetivo prioritario para ataques de phishing y otras formas de suplantación de identidad.

Por eso, entender cómo detectar correos de phishing en una pyme no es una cuestión técnica aislada, sino una decisión estratégica que afecta directamente a la seguridad del negocio. A lo largo de este artículo vas a descubrir cómo funcionan estos ataques, qué señales debes identificar y qué medidas puedes aplicar para reducir el riesgo de forma efectiva.

Qué es el phishing y por qué afecta a las pymes

El phishing es, en esencia, un engaño bien ejecutado. No buscan hackear sistemas complejos, buscan que alguien dentro de tu empresa cometa un error. Un clic, una transferencia, una contraseña mal entregada. Con eso les basta.

Según el Instituto Nacional de Ciberseguridad, el phishing sigue siendo uno de los métodos más utilizados por los ciberdelincuentes para obtener credenciales y acceder a sistemas corporativos (INCIBE, 2025). Esto no es teoría, es lo que está pasando todos los días.

Y aquí viene lo importante, las pymes son el objetivo perfecto. La Agencia de Ciberseguridad de la Unión Europea advierte que las pequeñas y medianas empresas presentan una exposición elevada a ataques de ingeniería social debido a limitaciones de recursos y capacidades de protección (ENISA, 2025). Traducido a lenguaje de negocio, hay menos barreras y los atacantes lo saben.

Además, en una pyme todo va más rápido. Las decisiones se toman con agilidad, la confianza es más directa y los procesos no siempre están blindados. Eso, que es una ventaja operativa, también es una debilidad si no tienes controlado este tipo de riesgo.

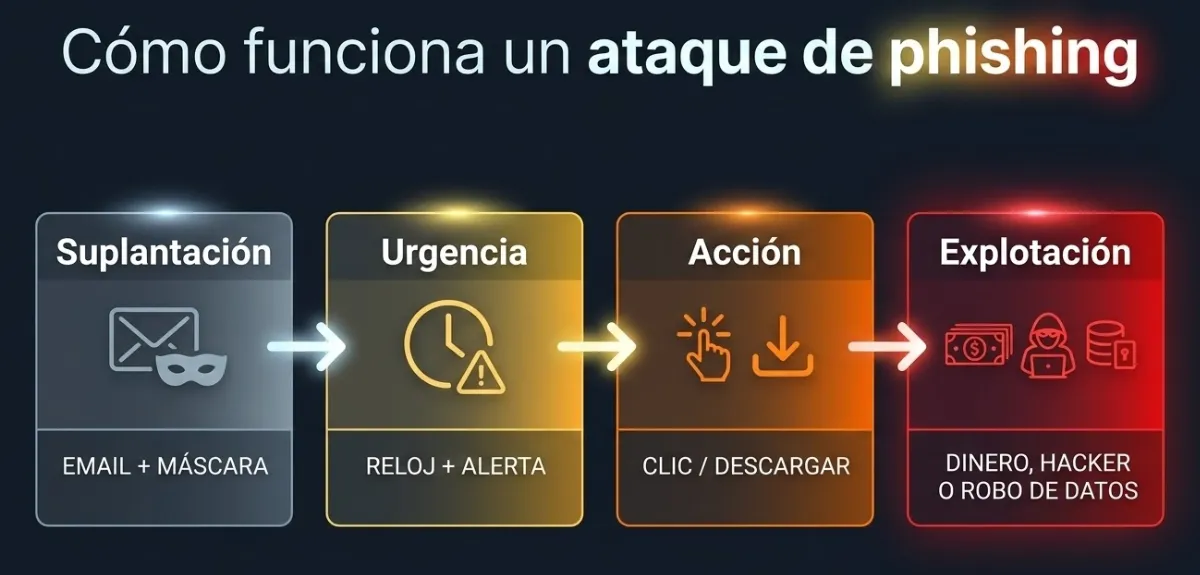

Cómo funciona un ataque de phishing

Si quieres proteger tu empresa, primero tienes que entender cómo piensa el atacante. Aquí es donde muchas empresas se equivocan. No se trata de un simple correo sospechoso, sino de un proceso diseñado para que tomes una decisión rápida y equivocada.

Suplantación de identidad

El ataque comienza cuando alguien se hace pasar por una figura de confianza dentro de tu entorno profesional. Puede ser un proveedor, tu banco, un empleado o incluso la dirección de la empresa.

Hoy este paso está muy trabajado. Los correos utilizan dominios casi idénticos, firmas bien replicadas y un tono coherente con la comunicación habitual. Los errores evidentes prácticamente han desaparecido, lo que aumenta la probabilidad de que el mensaje pase desapercibido.

Generación de urgencia

Una vez captada tu atención, el mensaje introduce presión. Aparecen situaciones que requieren una acción inmediata: problemas con pagos, bloqueos de cuenta o solicitudes urgentes.

El objetivo es claro, y es que actúes sin verificar. Cuanto menos tiempo dediques a pensar, más fácil resulta que cometas un error.

Acción crítica

En este punto, el atacante busca que ejecutes una acción concreta. Normalmente será acceder a un enlace, descargar un archivo, introducir credenciales o autorizar una transferencia.

Esa acción, que parece rutinaria, es la que permite al atacante avanzar.

Explotación

Una vez dentro, el impacto puede escalar rápidamente. El atacante puede acceder a sistemas internos, suplantar tu identidad para seguir atacando, desviar pagos o comprometer a clientes y proveedores.

Los informes del Anti-Phishing Working Group señalan que las campañas de suplantación de identidad siguen creciendo a escala global y se han convertido en una de las principales amenazas para las organizaciones (APWG, 2025).

El punto clave es que el ataque no empieza cuando haces clic. Empieza cuando confías en un correo que no deberías.

Tipos de fraude digital más comunes en empresas

No todos los ataques son iguales. Y esto es importante porque cada tipo de fraude digital ataca una parte distinta de tu empresa. Si no conoces estos patrones, vas a ir siempre un paso por detrás.

Fraude del CEO

Este es de los más peligrosos porque juega con la jerarquía. Recibes un correo que parece del director general o de alguien con autoridad. El mensaje suele ser claro: hay que hacer un pago urgente y no se puede perder tiempo.

El empleado que lo recibe actúa rápido, no cuestiona. Y ahí es donde se produce el fraude. En muchos casos, el atacante incluso refuerza el engaño con llamadas o mensajes adicionales. La presión es real.

Fraude de proveedores

En este caso el atacante se mete en medio de una relación comercial que ya existe.

El proceso suele ser así:

- Comprometen el correo de un proveedor real

- Observan cómo trabajas con él

- En el momento adecuado, envían una factura con un cambio de cuenta bancaria

Todo parece normal, todo encaja, y el dinero acaba en otra cuenta. Este tipo de fraude es especialmente peligroso porque no hay señales evidentes si no estás atento al detalle.

Phishing de credenciales

Este es más técnico, pero igual de dañino. Recibes un correo que te lleva a una página que imita perfectamente un servicio real:

- Correo corporativo

- Herramientas internas

- Plataformas de gestión

Introduces tus datos y, sin darte cuenta, los estás entregando directamente al atacante. A partir de ahí, tu cuenta deja de ser solo tuya.

Smishing y otros canales

El phishing ya no se limita al email. También puede llegarte por SMS, WhatsApp y/o llamadas El mecanismo es el mismo, generar confianza, meter urgencia y provocar una acción.

Por qué el phishing es especialmente peligroso en una pyme

Existe la idea de que el fraude digital es un problema exclusivo de grandes corporaciones, la realidad es justo la contraria. Las pequeñas y medianas empresas representan un objetivo más accesible y, por tanto, más rentable para los atacantes.

Uno de los principales factores es la limitación de recursos. En la mayoría de las pymes no existe un equipo especializado en ciberseguridad ni sistemas avanzados de monitorización. Esto implica que gran parte de la protección depende del criterio individual de las personas que gestionan el correo, los pagos o la relación con proveedores.

A esto se suma la flexibilidad en los procesos internos. Muchas empresas pequeñas priorizan la agilidad operativa, lo que se traduce en validaciones menos estrictas en áreas sensibles como tesorería o administración. Este contexto facilita que un correo fraudulento encaje dentro del flujo habitual sin levantar sospechas.

También influye la cultura de confianza. Las relaciones cercanas con clientes, proveedores y equipo interno generan un entorno donde los mensajes se asumen como legítimos con rapidez. Un atacante que imita bien ese contexto tiene muchas probabilidades de superar ese filtro inicial.

Por último, persiste una falsa sensación de seguridad. Pensar que una pyme no es un objetivo atractivo es precisamente lo que la convierte en un blanco fácil. Los ciberdelincuentes buscan volumen y baja resistencia, y ahí es donde muchas pequeñas empresas quedan expuestas.

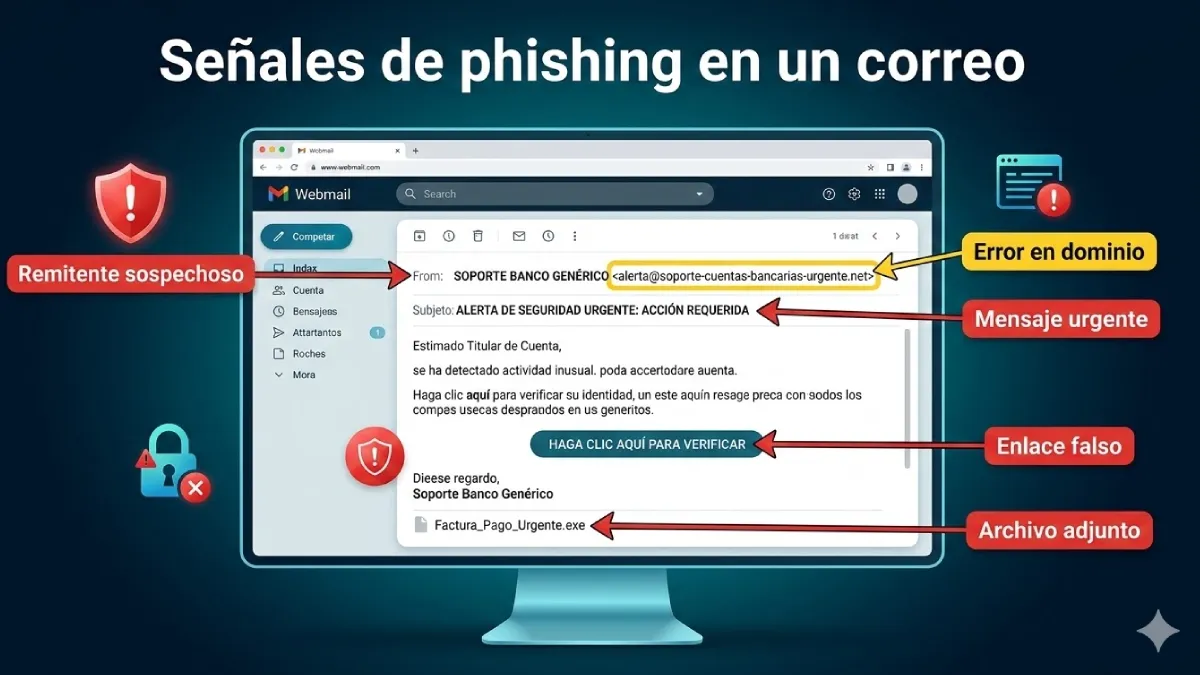

Señales para detectar correos de phishing

Si hay un punto donde realmente te juegas el dinero en una pyme, es este. Detectar un correo fraudulento no requiere que seas un experto en tecnología, pero sí implica tener un poco de criterio y saber identificar patrones que no encajan con la operativa normal de tu empresa.

En el día a día, los errores no ocurren por falta de herramientas, ocurren porque alguien confía donde no debe o actúa con prisa. Por eso, entender qué señales debes revisar en cada correo es una de las habilidades más rentables que puedes desarrollar dentro de tu equipo.

Te dejo las señales más importantes, las que realmente funcionan en el día a día.

1. El remitente no cuadra del todo

Es el primer filtro y uno de los más fiables.

- Dominios extraños o ligeramente modificados

- Letras cambiadas de forma casi imperceptible

- Cuentas genéricas en lugar de correos corporativos

Ejemplo típico: parece un correo de Microsoft, pero el dominio no coincide exactamente.

2. Urgencia artificial

Cuando un mensaje intenta meterte prisa, conviene frenar.

- Avisos de “acción inmediata”

- Amenazas de bloqueo o sanción

- Solicitudes que no pueden esperar

En una empresa seria, los temas importantes se comunican con margen y suelen confirmarse por más de un canal.

3. Peticiones de información sensible

Aquí no hay matices. Si un correo solicita:

- Contraseñas

- Datos bancarios

- Códigos de verificación

Se trata de un intento de fraude. Ninguna organización legítima pide esta información por email.

4. Enlaces sospechosos

Antes de hacer clic, revisa siempre el destino.

- URLs largas o difíciles de interpretar

- Enlaces acortados

- Dominios que no reconoces

Un enlace puede parecer correcto a simple vista y dirigir a una web completamente distinta.

5. Archivos adjuntos inesperados

Es uno de los vectores más utilizados para ataques. Presta atención a:

- Archivos comprimidos (.zip, .rar)

- Documentos que solicitan habilitar macros

- PDFs recibidos sin contexto previo

Si no esperas ese archivo, no lo abras.

6. Cambios en datos de pago

En entornos empresariales, esta señal es especialmente peligrosa.

- Modificaciones de cuenta bancaria

- Nuevos datos de facturación enviados por correo

- Solicitudes de pago fuera de lo habitual

Nunca ejecutes un pago sin verificarlo por un canal alternativo.

7. Mensajes fuera de contexto

Hay correos que simplemente no encajan.

- Tono distinto al habitual

- Mensajes genéricos

- Solicitudes poco coherentes

Cuando algo no suena como siempre, conviene revisarlo.

8. Intentos de saltarse procedimientos

Esta es una señal muy clara en fraude corporativo.

- Solicitudes que evitan controles internos

- Peticiones de actuar sin informar a otros

- Órdenes que no siguen el proceso habitual

Si un correo te pide ignorar los protocolos, el problema no es el proceso. Es el correo.

Qué hacer si recibes un correo sospechoso

La realidad es que no hay margen para improvisar. Si no tienes un protocolo, vas a reaccionar tarde o mal. Este es el proceso que deberías aplicar en tu empresa.

- No interactúes: no hagas clic, no descargues nada, no respondas. El simple hecho de interactuar ya valida tu correo como objetivo activo.

- Analiza el correo: revisa el remitente real, enlaces, tono del mensaje, coherencia con la operativa habitual. Esto te da una primera lectura rápida.

- Valida fuera del correo: si el mensaje implica dinero, datos o acceso, no lo ejecutes sin confirmación externa. Llama directamente al proveedor, al banco o a la persona implicada. Usa contactos oficiales, no los del correo.

- Reporta internamente: tu equipo tiene que saber que ha llegado ese intento. Cuanto antes se comparta, menos probabilidades hay de que alguien más caiga.

- Bloquea y elimina: una vez confirmado el riesgo, el correo se elimina y el remitente se bloquea.

Cómo prevenir ataques de phishing en tu empresa

La prevención no depende de una única herramienta ni de una solución puntual. Depende de cómo estructuras tus decisiones internas, tus procesos y el comportamiento de tu equipo frente a situaciones de riesgo.

Formación real del equipo

Tu equipo es la primera línea de defensa. Si no sabe identificar un intento de fraude, el problema no es técnico. La formación debe ser práctica, entender cómo funcionan los ataques, qué señales detectar y cómo actuar ante dudas. Las simulaciones internas ayudan a detectar fallos reales y mejorar la respuesta sin consecuencias.

Protocolos claros de validación

El mayor riesgo está en los pagos. Aquí no puede haber margen de interpretación. Cualquier cambio de cuenta debe verificarse por un canal alternativo. Los pagos relevantes deben requerir más de una validación, y ningún correo debe autorizar una transferencia por sí solo.

Autenticación multifactor

Es una medida básica con impacto directo. Añade una capa de seguridad incluso si las credenciales han sido comprometidas. El Cyber Readiness Institute confirma que reduce de forma significativa el riesgo de accesos no autorizados derivados de phishing (Cyber Readiness Institute, 2026).

Cultura de seguridad

La rapidez de reacción depende del entorno interno. El equipo debe poder reportar errores o sospechas sin fricción. Detectar un problema a tiempo es más importante que evitarlo siempre.

Sistemas de correo seguros

Los filtros no son perfectos, pero ayudan a reducir la exposición. Configurar correctamente la autenticación de dominio, usar herramientas de filtrado y revisar la seguridad del correo marca una diferencia real.

Cómo detectar correos de phishing en una pyme y proteger tu negocio

Si has llegado hasta aquí, ya entiendes lo que muchos empresarios pasan por alto, que el phishing no es un problema técnico, es un problema de gestión diaria. El fraude digital no entra por una brecha compleja, entra por decisiones cotidianas mal verificadas. Un correo que se da por válido, un pago que no se confirma o un equipo que no sabe identificar señales son suficientes para generar un impacto real en la empresa.

Por eso, dominar cómo detectar correos de phishing en una pyme no es una habilidad secundaria, es una medida directa de protección sobre tu dinero, tu operativa y tu reputación. En la práctica, la diferencia suele estar en acciones simples; revisar el remitente, validar una solicitud o detenerse antes de ejecutar. Ese nivel de control es el que separa a una empresa vulnerable de una empresa preparada.

Referencias consultadas

- Instituto Nacional de Ciberseguridad. (2025). Phishing, smishing y vishing. https://www.incibe.es/node/53390

- European Union Agency for Cybersecurity (ENISA). (2025). SMEs Cybersecurity. https://www.enisa.europa.eu/topics/awareness-and-cyber-hygiene/smes-cybersecurity

- Anti-Phishing Working Group. (2025). Phishing Activity Trends Reports. https://apwg.org/trendsreports

- Cyber Readiness Institute. (2026). Guía de autenticación multifactor. https://cyberreadinessinstitute.org/es/resource/guia-de-la-autenticacion-multifactor/